sztanozs blogbejegyzései

[ Új blogbejegyzés ]

TOR Browser kijárat beállítása (VPN helyett)

1. Tor Browser letöltése, telepítése és elindítása (ez létrehozza a konfig fájlt, amit felülírunk majd később), végül bezárása

2. Konfig fájl (torrc) megnyitása:

- Windows: install könyvtár: Browser/TorBrowser/Data/Tor/torrc

- Linux: install könyvtár: Browser/TorBrowser/Data/Tor/torrc vagy /etc/tor/torrc

- Mac: [CMD]+[SHIFT]+G, majd ~/Library/Application Support/TorBrowser-Data/torrc3. AZ alábbi sor beillesztése (vagy szerkesztése) a konfig fájl végére:

ExitNodes {xx} StrictNodes 1

Ahol az xx a kívánt ország ISO Kódja

A StrictNodes 1 fontos, mert különben nem garantált, hogy az adott országból kapunk Exit Node-ot (viszont lehet, hogy nem tudunk csatlakozni ideiglenesen, ha nincs az adott kívánt országban szabad Exit Node).4. Konfig fájl elmentése és Tor Browser elindítása és csatlakozás.

Blogbejegyzés 2 éve 0

A Facebook Messenger kiválóan tömörít

Jó ha tudod

A fenti adatokat egy iPhone SE telefon segítségével mértük a Telekom 4G hálózatán keresztül Budapest II. kerületében 2017. március 28-án. Az adatok iránymutatóak, azok a valóságban a felhasználás módjától és körülményeitől, a készülék típusától, a hálózat sebességétől, és a letöltött fájlok méretétől függően jelentősen eltérhetnek. Amennyiben pontos adatokat szeretnél kapni, használd a legtöbb okostelefonba megtalalható gyári adatmennyiség mérő alkalmazás a biztos eredményekért. Ezt általában a beállítások menüben találhatod meg.Hogyan számoltunk?- Facebook Messenger használata iOS natív alkalmazásban: 0,8bit / üzenet

Blogbejegyzés 6 éve 23

Excel Split Text munkalap függvény

Az előző bejegyzéshez kapcsolódva szintén felmerült egy munkalapon használható (intelligens) SPLITTEXT függvény, ami array módban is felhasználható.

A témához nem közvetlenül kapcsolódó hozzászólások inkább a Visual Basic vagy Excel topicokba menjenek.

Használatra példák:

A1 => a,b,c,d

=SPLITTEXT(A1, ",", 0, -1)

Szétszedi az A1-et annyi részre, amennyire lehet, visszadja a lista első elemét: a=SPLITTEXT(A1, ",", 2, 3)

Szétszedi az A1-et három részre, visszadja a lista utolsó (harmadik) elemét: c,d=SPLITTEXT(A1, ",", -1, -1)

Szétszedi az A1-et annyi részre, amennyire lehet, visszadja, mint lista: {"a","b","c","d"}Blogbejegyzés 7 éve 0

Excel RegEx alapú szöveg-kivágó

Excel topicban merült fel a kérés, de többször belefutottam már én is, így megosztom a Regular Exression-alapú kivágó függvény kódját, amint a minap dobtam össze.

A témához nem közvetlenül kapcsolódó hozzászólások inkább a Visual Basic vagy Excel topicokba menjenek.

Használatra példák:

=RegExExtract(A1)

Kiszedi a bármelyik nyitó ([{ és bármelyik záró )]} közül a szöveget=RegExExtract(A1,"","@")

Kiszedi az emailcím elejéről a nevet=RegExExtract(A1,"@","")

Kiszedi az emailcím végéről a szervert=RegExExtract(A1,"[","]", True)

Kiszedi a szögletes zárójeles szöveget (úgy hogy a zárójelet is visszaadja)Blogbejegyzés 7 éve 0

End-to-End Encryption - by Ennetcom PGP Blackberry

http://thehackernews.com/2017/03/decrypt-pgp-encryption.html

Hatósági túlkapás és biztonsági gyakorlat szempontájból riasztó jelek sorakoznak az Ennetcom PGP BlackBerry-t érintő ügy körül.

A Holland Belügyminisztérium lefoglalta az Ennetcom PGP BlackBerry teljes infrastruktúráját Kanadában, miután egy személyt pénzmosás és a cég eszközeinek feketepiacon történő értékasítés gyanújával vád alá helyeztek. A rendőrségi vizsgálat során kiderült, hogy az End-to-End titkosítást valójában nem az eszközökön, hanem az Ennetcom szerverein előállított (és a kliensekre feltöltött a PGP szoftverrel előre feltöltött) tanúsítványokkal végezték. Így mivel a kulcsok rendelkezésre álltak, a hatóság kibontotta az egész 7 TB-nyi lefoglalt adatbázist - 3.6 millió elküldött üzenetet - és azokban szisztematikusan bűncselekményre utaló nyomokat kezdett keresni az Ennetcom összes érintett (kb. 40 000) ügyfelénél.

Az Ennetcom szűkszavú nyilatkozata alapján a szerver csak az lefoglalást megelőző 48 óra kommunikációját tartalmazta, és (nem túl hihető) nyilatkozatuk alapján a kulcsokat a hatóság nem a cég szervereiről, hanem a Symantectől szerezte meg.

Blogbejegyzés 7 éve 1

Miért nem lehet a hackerekhez hozzászólni?

Kitálalt egy orosz hacker

(p) Írta: Dajkó Pál | 2017-02-09 17:04 | Forrás: DozsgyBlogbejegyzés 7 éve 38

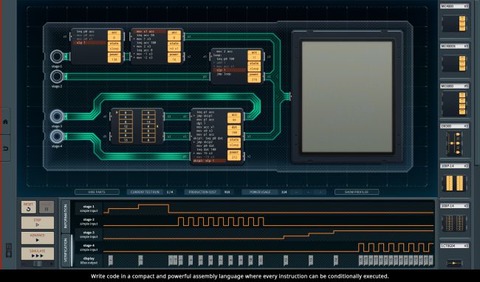

Shenzhen I/O

SHENZHEN I/O: Build Circuits. Write Code. RTFM

A Shenzhen I/O egy bitbuherátor játék, ahol egy Shenzhen-i mikrokontroller gyár külsős board tervező és programozójaként lépünk a képbe.

A cél az, hogy a kapott feladatokat a lehetőség szerint optimalizálva, legolcsóbb komponensekkel, legkisebb fogyasztással oldjuk meg. A feladatok egyszerűen kezdenek, de elég hamar szembesülünk a kötelező teendőnkkel: RTFMWiki oldal: [link]

Reddit oldal: [link]Blogbejegyzés 7 éve 2

Tizenharmadik <19 Szabadfogású Számítógép Verseny

Most találtam egy SG-s cikket, ami a 2012-es versennyel foglalkozott - de idén is megrendezik, és pont nyitották meg a jelentkezést és még kb egy hónapig pályázható.

A nevezés kezdete:

2015. szeptember 3., csütörtökA nevezés és a pályamunkák postára adásának

és feltöltésének határideje:

2015. október 19., hétfőBlogbejegyzés 9 éve 0

Az átjárható átjárók

A 2014-es év különlegessége a hülyén elnevezett sérülékenység (pl POODLE) - és máris itt az újabb - karácsonyi ajándéknak az új NAS alá (elé): a balszerencse-süti.

A CheckPoint bejelentése alapján a 2014-9222 (CVE-n még még nem publikált

) sebezhetőséggel a SOHO routerek egy nagy csapata fölött vehető át távolról az irányítás. A sebezhetőség kihasználásához mindössze egy

) sebezhetőséggel a SOHO routerek egy nagy csapata fölött vehető át távolról az irányítás. A sebezhetőség kihasználásához mindössze egy rosszindulatúanspeciálisan összerakott HTTP hívásra van szükség.

A dolog pikantériája, hogy a sebezhetőség kb 10 éve javítva lett, a sebezhető webszerver komponenst azonban még máig implementálják.A sebezhető komponens: RomPager 4.34 előtti verziók

A feltehetően sebezhető firmware-rel érkezett routerek listája: [link]

Bővebb infő: mis.fortunecook.ieBlogbejegyzés 9 éve 3

És a mai Bullshit Buzzword Bingo nyertese...

.

.

.

.

CaaS - Crime-as-a-ServiceLink: computerworld.com

Blogbejegyzés 10 éve 3